Configuration des ACLs étendues, scénario 2

Objectif:

- Configurer et appliquer des ACLs étendues pour filtrer le trafic dans un réseau IPv4

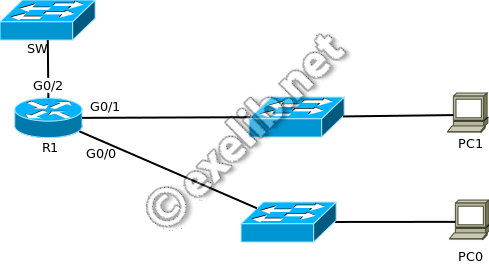

Topologie:

Table d'adressage:

|

Périphérique |

Interface |

Adresse IP |

Masque de |

Passerelle par défaut |

|---|---|---|---|---|

|

R1 |

G0/0 |

10.101.117.49 |

255.255.255.248 |

N/A |

|

G0/1 |

10.101.117.33 |

255.255.255.240 |

N/A |

|

|

G0/2 |

10.101.117.1 |

255.255.255.224 |

N/A |

|

|

PC0 |

NIC |

10.101.117.51 |

255.255.255.248 |

10.101.117.49 |

|

PC1 |

NIC |

10.101.117.35 |

255.255.255.240 |

10.101.117.33 |

|

SW |

VLAN1 |

10.101.117.2 |

255.255.255.224 |

10.101.117.1 |

Travail à faire:

Configurez, appliquez une liste de contrôle d'accès pour répondre à la stratégie suivante :

-

Le trafic Telnet à partir des périphériques du réseau 10.101.117.32/28 vers des périphériques sur les réseaux 10.100.117.0/27 est autorisé.

-

Le trafic ICMP à partir de n'importe quelle source vers n'importe quelle destination est autorisé

-

Tout autre trafic est bloqué.

Configuration de l'ACL:

!auteur aitmoulay !exelib.net R1(config)#access-list 101 permit tcp 10.101.117.32 0.0.0.15 10.101.117.0 0.0.0.31 eq telnet R1(config)#access-list 101 permit icmp any any

Application de l'ACL:

Les listes de contrôle d'accès étendues doivent être placées près de la source. Cependant, puisque la liste d'accès 101 affecte le trafic provenant des deux réseaux 10.101.117.48/29 et 10.101.117.32/28, le meilleur emplacement serait sur l'interface Gigabit Ethernet 0/2 en sortie

R1(config)#interface G0/2 R1(config-if)#ip access-group 199 out